苹果于2012年9月发布iPhone5,搭载iOS 6.0;目前可用于此设备iOS最新版本是iOS:10.3.4。

密码破解是如何工作的?为什么它在iOS我将在下面详细介绍取证领域的重要性。

密码是iPhone安全模型中最重要的部分

密码是iPhone从iOS 8开始时,用户数据,包括存储在钥匙串中的密码,是用来加密用户密码的密钥。如果密码没有破解,人们将无法访问BFU(第一次解锁前)设备基本信息。说到这些设备,绕过屏幕锁定密码几乎没有意义,因为数据会安全加密。

iOS密码保护有据可查。以下内容是我选择的苹果平台安全文件,解释了密码iOS生态系统的作用:

用户通过设置设备密码自动启用数据保护。iOS和iPadOS支持任何长度的六位数、四位数和字母数字密码。除了解锁设备外,密码还为一些加密密钥提供熵。这意味着拥有设备的攻击者无法访问特定保护类别中的数据。密码和设备UID结合起来,暴力破解试验必须在受攻击的设备上进行。使用更大的迭代计数来降低每次尝试的速度。校准后的迭代计数大约需要80毫秒。Touch ID和Face ID这种等式可以通过使用户建立比其他方法更强大的密码来增强,这增加了保护数据保护的加密密钥的有效熵,而不会影响解锁iOS或iPadOS用户体验设备。

为了进一步防止暴力密码攻击,在锁定屏幕上输入无效密码后,时间延迟将继续增加。Secure Enclave在设备上,延迟是由的Secure Enclave强制执行协处理器。如果设备在定期延迟期间重新启动,延迟仍被强制执行,计时器将在当前期间重新启动。Secure Enclave 实际上是苹果对其 A 系列处理器中某个高度机密的名称,根据 TEE 标准,目前的处理器包括“普通世界”和“安全世界”两部分,Secure Enclave 是安全世界之一。这部分工作是处理数据保护密钥管理的加密操作 ; 是通用处理器中区分的特殊处理 Touch ID 指纹、密钥等敏感信息操作区域。ARM 处理器架构中的 TrustZone 与此类似,或苹果 Secure Enclave 可能是高度定制的 TrustZone。

谈到传统的iPhone,尤其是iPhone 5和iPhone 5c,我们测量了两次密码尝试之间的时间延迟。结果是每秒准确13.6每次尝试密码73.5毫秒Apple80毫秒目标。因为这些iPhone型号中没有Secure Enclave,因此,升级时间延迟是由操作系统在软件中执行的,而不是由操作系统执行的Secure Enclave强制执行协处理器。另一方面,这意味着只要有人能访问某些系统文件,理论上就可以禁止延迟。

最后,由于iPhone 5和iPhone 5c密码是保护设备的唯一方法,没有生物识别硬件。“Touch ID和Face ID这种等式可以通过用户建立比实际更强大的密码来增强”部分吗?没有其他方法可以安全解锁这些iPhone因此,用户可能会选择短而简单的型号PIN代码,而不是更长的字母数字密码,以避免“一天多次影响解锁iOS用户体验设备”。

哪些密码最常见?

用户最常选择的密码类型取决于几个因素:iOS默认设置和便利因素考虑是否存在Touch ID / Face ID以及输入密码的速度和便利性。

默认值

iOS 6有一个名字“简单密码”默认情况下已启用的设置。默认情况下,生成的密码将只包含4位数。如果用户禁止此设置,他们可以使用任何长度的字母数字密码。然而,如果用户输入的数字不是四位数,锁定屏幕将显示数字键盘和可变大小的文本字段。因此,我们是iOS 6中可用密码类型的非官方分类有以下选择:

1.4位数字代码;

2.自定义数字代码(4位数字代码除外);

3.自定义字母数字代码

在ios9(及ios10)系统中有以下四个选项可供选择:

1.4位数代码;

2.6位数代码;

3.定制数字代码;

4.自定义字母数字代码;

据多方消息称,自iOS 9以来,Apple将密码转换为六位数,使其成为默认选项。我们不能针对两个问题iPhone型号验证。ElcomSoft公司设置出厂重置后iPhone 5和iPhone 5c由于设备的内部测试iOS始终提供设置4位数字代码的功能。更有趣的是,一旦您尝试更改6位密码,iOS设置4位仍将提供PIN的功能。ElcomSoft公司认为这是“便利因素”因为就像Apple平台安全文档指出的6位密码无疑会“一天多次解锁用户iOS设备体验产生负面影响”。

便利因素

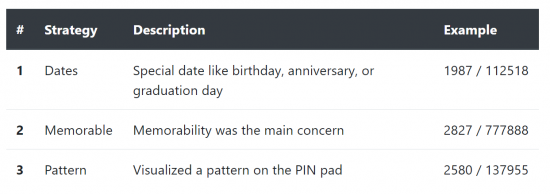

用户可能在触摸前ID设备上有哪些密码? 2020年5月,Philipp Markert,Daniel V. Bailey,Maximilian Golla,MarkusDürmuth和Adam J. Aviv在智能手机上收集用户选择的解锁设备的4位和6位PIN研究。在他们的研究中,研究人员将各种泄漏的数据集结合起来,测试了大约1220名测试人员。这项研究有助于确定最常用的4位数和6位数PIN。

研究人员发现了一些看似有争议的发现,研究人员发现了更长的六位数PIN并不比4位数PIN有什么好处?考虑到攻击者的前40次猜测,研究者倾向于选择更容易猜测的6位PIN。此外,他们的结果表明,目前使用的结果PIN黑名单无效。研究人员发现,黑名单将通过定量和定性反馈得到改善PIN,不影响可用性。

常用的密码

我们强烈建议阅读整个研究过程,以更好地理解用户如何选择屏幕锁定密码。但最常用的(不安全的)6位数是真正重要的PIN列表。列表中只有2910个项目,只需要4分钟左右就可以测试。列表中的示例包括123456、重复数字和代表某些组合的数字密码(如131313或287287)。以下是基于用户出生日期的6位PIN码;大约有74K需要可能的组合1.5小时。只有在所有这些选择都耗尽之后,我们才能开始21小时的暴力攻击。