近日,人工智能应用安全公司ImmuniWeb今年发布了一项关于暗网泄漏数据来源的研究,发现97%的暗网泄漏数据来自网络安全机构。今年,每家网络安全公司将泄露4000多张被盗凭证和其他敏感数据。

研究结果如下:

1.97%的在线泄露数据来自网络安全机构;

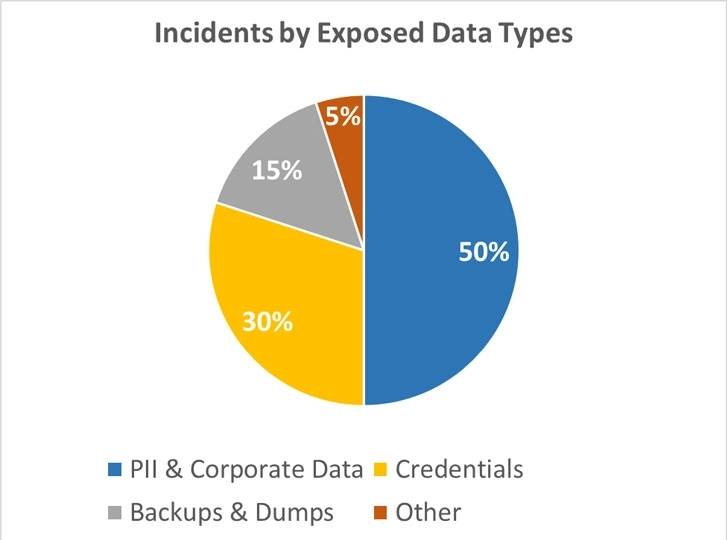

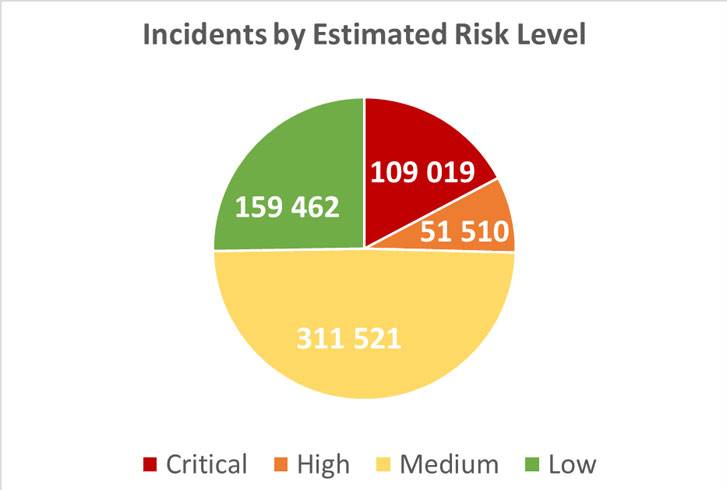

2.今年发现631512起确认的安全事件,超过25%(约160529起)属于高或严重的安全风险,包括高度敏感的信息,如明文凭证或PII,包括财务或类似数据。因此,平均每个网络安全公司有1586份被窃取的凭证和其他敏感数据出现在暗网。在ImmuniWeb的研究中还发现了超过100万个未经证实的泄漏事件(1027395个),这里面只有159462个被认为是低风险的;

3.29%的被盗密码是弱密码。研究表明,29%的被盗密码非常弱,只有不到8个字符,或者没有大写字母、数字或其他特殊字符,都是常见的易攻击密码。162家公司的约40名员工在没有安全密码保护的情况下重复使用相同的密码。

4.专业电子邮件用于色情网站和成人交友网站,第三方违规占很大比例,ImmuniWeb研究发现,5121份证书来自被黑客入侵的色情网站或成人约会网站。

5.63网络安全公司网站%不符合PCI DSS这意味着它们使用易受攻击或过时的软件(包括JS或者在阻止模式下没有库和框架Web防火墙的应用程序(WAF)。

6.48网络安全公司网站%不符合GDPR当乏明显的隐私政策cookie包含PII或者当可以跟踪标识符时,缺少标识符cookie免责声明。

7.91家公司存在网站安全漏洞,其中26%尚未修复。

这项研究被使用ImmuniWeb免费在线域安全测试,结合专有OSINT对暗网进行技术和机器学习分类。398家领先的网络安全公司接受了测试。2020年6月4日,人工智能应用安全公司ImmuniWeb在暗网中发布了一种新的免费暗网监控工具来监控和测量组织(Dark Web)上泄漏程度。

美国网络安全公司遭受的风险最高,其次是英国和加拿大,爱尔兰、日本、德国、以色列、捷克共和国、俄罗斯和斯洛伐克。

在398家接受测试的网络安全公司中,只有瑞士、葡萄牙和意大利没有遭受任何高风险或重大风险事件,而比利时、葡萄牙和法国公司发生了相关事件,但验证的事件数量最少。

ImmuniWeb首席执行官兼创始人Ilia Kolochenko对本研究发表评论:

如今,网络犯罪分子努力实现利润最大化,而不是直接攻击可靠的第三方。然而,这也分为情况。例如,大型金融机构通常有很强的安全保护技术和法律保障,可以及时发现和调查大多数攻击者。但律师事务所和IT公司,通常缺乏对快速增长的针对性攻击和APT做出反应所需的内部专业知识和预算。

数据、IT数字资产的整体可见性和清单至关重要。机器学习和AI现代技术可以大大简化和加速从异常事件到攻击的大量繁重任务。