在最后一篇文章中,我们了解了风险评估的重要性、有效风险评估的三个阶段和渗透测试的三种类型。然而,渗透测试的风险也存在。让我们深入了解它们。

渗透试验应考虑的因素

如果经验不足的测试人员在测试过程中出现错误,渗透性测试的损害可能大于收入。在测试之前,您需要考虑测试的主要缺点。

以下是渗透试验的一些关键风险:

- 为错误操作付出高昂的代价。渗透测试人员可以使用敏感数据和基础设施。如果测试没有正确执行,服务器可能会崩溃、暴露或损坏数据。需要考虑的安全风险,特别是在黑盒测试期间。

- 不合规的测试会偏离结果。如果你的安全团队知道即将到来的测试或他们自己的测试,他们可能会提前做好准备。任何安全评估的重点都应按照规定的模式进行。如果在不合规的环境中进行渗透测试,结果将毫无意义。

- 时间和范围限制。与任何过程一样,要进行渗透测试是一项技术任务,并且需要准备报告的截止日期。这限制了渗透测试者可以使用的漏洞利用数量,特别是如果您雇用了第三方测试组织。另一方面,黑客通常没有时间计划攻击。因此,您不能依靠渗透测试的一个实例来提高网络安全性,尤其是在时间上受到严格限制的情况下。

测试结果最好

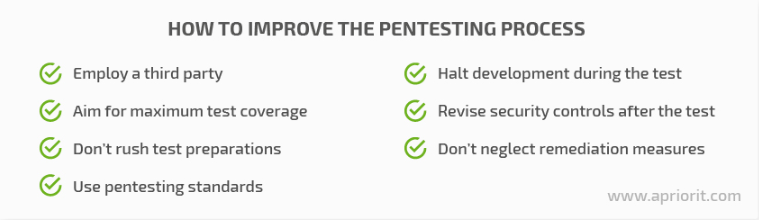

每个测试团队都有独特的渗透测试方法,每个过程都有独特的结果。我们准备了一系列的操作,帮助您从安全评估中获得最佳结果。

如何改进这个过程

1. 聘请合格的第三方进行渗透测试

内部测试很有吸引力,因为它可以节省很多时间和金钱。但由于以下原因,不能保证结果没有偏见:

- 可能缺乏专业知识

- 存在不合规

- 真实攻击无法模拟

2. 努力最大限度地覆盖测试

任何环境都是不可分割的系统,所以它应该作为一个系统而不是一个独立的部分进行测试。如果你只测试和保护一些环境,黑客仍然有风险通过操作系统、硬件或其他软件中的漏洞访问环境。低测试覆盖率和部分测试只会导致威胁仍然存在。这种测试只有在需要重新检查渗透性测试并制作安全补丁时才是合理的。

3. 不要急于准备测试

在攻击前阶段,测试人员评估漏洞,武器化自己,准备测试计划。然而,从测试团队的外部来看,攻击者攻击时几乎没有准备时间,一切都是在实际威胁下进行的。测试过程可以不时询问,但请确保不要急于准备阶段。请记住,这是一个耗时的过程。对于黑盒测试,这个阶段有时可能占总时间的90%。

4. 使用相关的渗透试验标准

每个测试环境都需要一种独特的方法。然而,渗透性测试仍然有行业认可的标准。使用这些标准来指导你的内部团队,或确保你的第三方供应商使用它。最受欢迎的是:

- 实施渗透试验标准

- OWASP Web应用程序渗透性检查表[PDF]

- PCI DSS 渗透试验指南[PDF]

- CREST 渗透试验指南[PDF]

渗透测试可以在某些环境中发现威胁和风险。如果您决定在测试过程中更改现有参数或部署新软件,则会影响最终结果。最好在测试前完成您的开发活动,以确保它包含在新的测试范围内。

6.检查安全措施和数据的完整性

测试结束后,测试团队应清除足迹:关闭创建的后门程序,删除脚本和临时文件,反向设置更改等。但是,您应该仔细检查以下内容:

- 为测试目的创建的安全漏洞已关闭

- 测试人员的用户帐户已删除

- 损坏的凭证已更改

7. 不要忽视补救措施

渗透测试供应商通常在其报告中提供风险补救建议。如果很少进行渗透测试(一年或更短时间)或包含大量任务,可能会发现许多关键风险,补救措施将需要大量的时间和金钱。

当然,为了降低成本,你可以推迟补救或只解决最关键的问题。然而,如果你认为没有足够的资源来执行渗透测试的结果,最好将自己局限于扫描内部漏洞,而不是进行全面的渗透测试。

结论

风险评估是风险管理过程中难以实施的重要组成部分。它可以帮助您评估组织的网络安全风险,并确定其优先级。风险评估的方法有很多,包括渗透测试、红队测试和基于风险的测试。但不要怀疑渗透测试在这个过程中的重要性:它可以复杂地评估安全控制,并模拟对受保护环境的真实攻击。