用于保护IT系统的技术被证明是不充分的,因为物联网太多样化,有太多的攻击途径,传统的边缘保护无法成功。相反,长期安全的关键可能在于监控设备的行为,以发现并对安全漏洞做出反应。

为连接的设备提供安全性的典型方法侧重于预防。所涉及的步骤包括使用安全开发生命周期来避免引入漏洞,在通电期间使用可信的引导过程,使用签名的固件更新来防止固件篡改,以及遵守加密的行业标准。但是这些方法只能帮助防御目前已知的攻击形式,而且随着时间的推移,攻击者正在不断改进他们的方法。如何保护物联网设计不受未知或意外的影响,尤其是在威胁不断演变的情况下?

这是Arm高级产品经理邓肯·琼斯(DuncanJones)在最近的物联网世界大会上发表的“通过设计保护物联网设备”的演讲中提出的一个问题。他坚持认为,答案在于监控。如果物联网设备或其连接的基础设施持续监控设备行为,则可能在攻击发生时检测到攻击或确定设备已被破坏。一旦被发现,对攻击的快速反应可以防止或至少最小化任何损害。

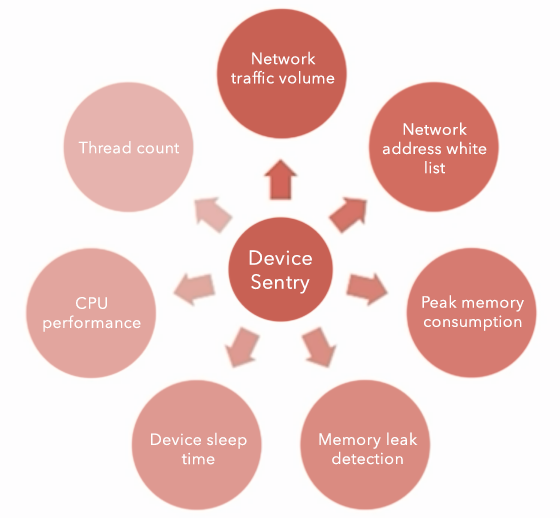

有许多因素可以帮助成功监控物联网设备。可以监视网络流量、设备内存利用率、活动线程计数、CPU利用率和设备睡眠时间等异常情况(图1)。如果一个设备的操作受到攻击或者已经被破坏,那么它可能会影响这些参数中的至少一个。设备监视器还可以将设备的网络连接尝试与批准地址的白名单进行比较,以确定设备是否正在尝试向未经授权的目标发送信息。

图1在各种或参数范围内监视设备的行为可以帮助检测网络攻击。资料来源:Arm,物联网世界大会

当然,光靠监测是不够的。一旦检测到攻击或受损设备,必须有适当的响应。然而,构成“适当”的内容可能是特定于应用程序的。在某些情况下,简单地禁用一个受损设备并接受它不再起作用就足够了。系统还可能将设备记录为可疑设备并隔离它,直到可以修复或重新验证为止。当设备丢失不可接受时,执行完整的设备重置和可信软件的重新加载可能是合适的。

监测作为一种安全功能的优势在于,可以快速检测和减轻新的或意外的攻击,从而在设备的整个生命周期中为设备提供保护,即使在面临威胁演变的情况下也是如此。它还可以比提供定期固件更新以跟上威胁演变更具成本效益。只有在发生攻击时才需要更新,这种情况可能永远不会发生。

幸运的是,对于开发者来说,设备监控软件正变得可以让开发者投入到他们的物联网设计中,从而使他们能够专注于系统的功能设计。例如,Arm的Pelion设备管理产品可用于从受限到功能丰富的各种设备。此外,微软和亚马逊等公司还通过物联网服务提供设备监控。

在物联网设备中构建安全特性的需求正在变得越来越明显,这种安全性对物联网采用的重要性也越来越明显。使用设备监控可以帮助物联网系统在其整个安装寿命期内维护其安全性,即使威胁仍在不断演变。因此,它很可能被证明是物联网开发者工具箱的重要补充。