NTT Ltd. 近期发布《2020全球威胁情报报告》,揭示出尽管企业努力建构网络安全防护,攻击者仍能继续以更迅速且自动化的方式对其进行攻击。关于如今的新型冠状病毒疫情 (COVID-19),报告也指出由于网络罪犯希望在这个全球性危机中获利,企业正面临各种挑战,因此安全设计及网络防护变得极为重要。

数据显示,2019年超过半数(55%)的攻击是由网络应用及特定应用攻击组成的,较去年上升了23%,其中20% 的攻击针对内容管理系统(CMS)套件,另有超过28% 的攻击以支持网页的技术为目标。那些因疫情影响而更依赖网络呈现业务的企业,如拥有客户门户网站,零售网站及网页支持应用等,已经置于被网络罪犯视为攻击目标的系统和应用程序的风险之中。

NTT Ltd.中国区首席执行官陆志宏表示:“现今的全球危机显示,网络罪犯会利用任何情况发动攻击以谋取利益,企业必须随时作好应对的准备。我们已经看到对医疗机构的勒索软件攻击正在增加,而情况还会继续恶化。企业应比以往更加关注能让其保持运营的安全措施,确保系统的安全防护,并尽可能提升安全设计措施的效用。”

01

行业焦点:技术领域成为头号攻击目标

各个行业于去年所遭遇的攻击量均有所上升,而技术领域及政府机构是全球最常受到攻击的目标。技术领域更是首次成为受到最多攻击的行业,占攻击总数25%(较去年上升8%),其中特定应用攻击(31%)和拒绝服务/分布式拒绝服务攻击(25%)超过半数,武器化的物联网(IoT)攻击也在增加。政府部门则紧随其后,基于地缘政治的威胁活动占16%,而第三至第五位分别为金融业(15%)、商业与专业服务(12%)及教育行业(9%)。

NTT Ltd. 全球威胁情报中心主管Mark Thomas指出:“从整体攻击量来看,技术领域遭遇的攻击量激增了70%,物联网攻击的武器化增长是导致这一现象的原因之一。另外,虽然没有发现单一殭尸网络攻击活动,可是我们留意到大量Mirai 及IoTroop的攻击。由于各地政府向市民提供的本地在线及地区性服务有所增加,网络安全威胁者想从中获利,因此对政府机构发动的攻击几乎倍增,其中侦察活动及特定应用攻击量均大幅增长。”

02

《2020全球威胁情报报告》的主要发现

- 以惊人的速度创立以新型冠状病毒(COVID-19)的“官方”资讯来源作为幌子的网站,以此寄存入侵工具或恶意软件,有时甚至每天增加超过2,000个。

- 最常见的攻击种类占整体攻击量的88%,包括特定应用(33%)、网络应用程序(22%)、侦察(14%)、拒绝服务/分布式拒绝服务(14%)及网络操控(5%)攻击。

- 攻击者正利用人工智能、机器学习及自动化等技术进行创新:21%被侦测到的恶意软件以漏洞扫描器的方式运行,印证了攻击者正专注于利用自动化。

- 原有的漏洞仍然是主要目标:攻击者会利用已存在数年,但仍未被企业修补的漏洞,例如HeartBleed就使OpenSSL成为全球第二大目标软件(占全球攻击19%)。过去2年在Apache框架及软件发现共计258个新漏洞,使其成为第三大目标,占所有已知攻击的15%。

- 在亚太区,拒绝服务/分布式拒绝服务攻击的攻击量高于全球平均水平,是欧洲、中东与非洲的三倍,也是五大攻击种类的常客(分别于新加坡及日本排名第四和第五)。

- 网络应用程序及特定应用攻击在亚太区最为普遍。两者均为日本最常见的攻击类型,而特定应用攻击则是新加坡及香港最常见的攻击种类。

NTT联合CheckPoint打造针对物联网安全的解决方案

专为物联网打造的网络安全解决方案

物联网安全挑战

虽说将物联网 (IoT) 设备连接到企业网络系统可以为您带来诸多好处,但同时也会让您面临新的网络威胁。从 IP 网络摄像头和智能电梯,到医疗器械与工业控制器,物联网设备本身便易受攻击且容易遭到黑客入侵。在这些设备当中,有很多运行的是未打补丁的软件,而且配置错误,亦或使用不安全的通信协议。除此之外,企业还拥有大量来自不同厂家、型号和功能各异的设备库存,并且存在许多未经管理的影子设备,这些设备在无人知晓的情况下悄然连接到企业网络。

尽管物联网环境日趋复杂,但 IT 安全解决方案却远远滞后,很难有效监测和控制物联网设备以及与之相关的风险。在关键设备遭到恶意关闭、损坏、操纵或被用于感染网络中其他系统的情况下,这一安全漏洞可能使网络攻击成功的几率大增。因此,医院急需采取措施,确保每一台设备的安全。

Check Point 物联网安全解决方案

Check Point 可以为各种不同的物联网环境,比如智能办公室、智能建筑、工业和医疗保健行业等,提供业内最全面的网络安全解决方案。

该解决方案能够防范物联网相关攻击,并最大限度地缩小物联网的受攻击面,而且可轻松进行扩展,不会对关键流程造成任何中断。

这款解决方案主要包含以下功能:

- 物联网风险分析:揭示您面临的所有物联网相关风险。

- 自动分段:借助自动生成的物联网策略,最大限度减少您面临的风险。

- 威胁防御——拦截已知和未知物联网相关攻击。

运作方式

1. 物联网风险分析:

揭示您面临的所有物联网相关风险

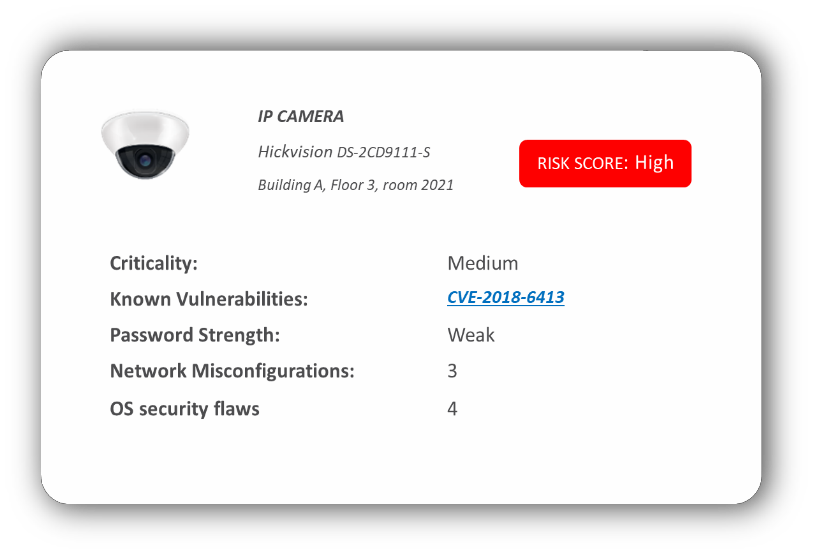

该解决方案可以持续对您的整个物联网环境进行全面的风险分析,实时为您揭示与您的设备相关的所有风险。您通过单一控制台即可查看按风险水平分类的所有物联网设备,甚至深入了解针对每台设备进行的风险分析。

物联网风险分析基于以下三个来源:

a.物联网发现——该解决方案集成第三方物联网发现平台,可以自动识别您的所有设备,根据设备属性(例如设备类型、制造商、型号、固件版本和 MAC 地址)对设备进行标记,并实时分析设备行为,检测异常状况。而且借助业内最大的物联网发现生态系统的加持,它能够跨企业、工业和医疗保健行业物联网环境,识别数十万计的物联网设备配置文件(参见图 1 中我们的一些物联网发现合作伙伴)。

b.固件风险评估——揭示与每台联网设备的固件以及嵌入的第三方组件相关的固有安全漏洞,包括:

- 较弱凭据:易于被强制使用、公开可用或者一成不变的凭据。

- 已知漏洞:按严重程度和攻击向量(网络/物理攻击)分类的所有 CVE 列表。

- 可疑域名单。

- 硬编码安全漏洞,比如操作系统错误配置。

△ 图1:深入了解针对每台设备进行的风险分析

2. 自动分段:借助自动生成的物联网策略,

最大限度减少您面临的风险

该解决方案可以基于物联网风险分析结果,自动为您环境中的每台设备生成和执行针对性的策略。这一自动化流程可以为您节省数月的手动策略配置时间,确保您的物联网设备从连接到网络的那一刻,即能获得可靠的保护。

通过创建网络分段,仅允许对(通过)您的物联网设备进行经授权访问,并确保设备仅使用专用的通信协议,这些自动生成的策略可以即时最大限度地缩小您的物联网受攻击面。

策略用例示例:

- 仅允许 AC 系统与建筑管理系统通信。

- 仅允许医学成像设备与 PAC 服务器通信。

- 阻止标记卡阅读器与 HR 系统通信。

△ 图2:自动为 IP 网络摄像头生成的策略示例

这些策略非常精确,而且可以根据设备属性、行为和风险水平的变化进行调整,因此,可以为数以千计的物联网设备配置文件提供保护,而不会造成关键流程的中断。

您可以在一个独立的物联网策略管理层中,通过 Check Point 安全管理控制台,手动对各个策略进行修改,以免与您整个网络的安全策略混淆和冲突。

3. 威胁防御

——拦截已知和未知物联网相关攻击

该解决方案可以基于物联网风险分析结果,自动启用针对已知和零日物联网相关攻击的安全保护,防范基于网络的攻击和设备级攻击。

a. 设备上运行时保护:监控设备在运行时的行为,在设备遭到入侵之前,拦截针对设备的已知和未知设备级攻击。此类攻击有:shell 注入、内存破坏和控制流劫持。

b. 保护未打补丁的设备免遭已知漏洞攻击:通过在网关上安装适当的 IPS 签名(我们提供有超过 300 个用于防范物联网相关威胁的可用签名),进行虚拟修补,自动启用针对已知 CVE 的安全保护,从而有效保护未打补丁的设备或者运行旧有操作系统和软件的设备,而不会对关键流程和业务运营造成任何中断。

如想更深入了解本年度的全球威胁情报报告以及物联网安全解决方案、如何为企业提供全面的框架以应对当今网络威胁形势,以及不同行业和地区的新兴趋势,请联系我们ap.cn.ask@global.ntt。

欢迎访问NTT官网: hello.global.ntt

请关注NTT微信公众号: